Ze smartfona łatwo ukraść pieniądze

17 lutego 2011, 16:41Telefony komórkowe coraz częściej są wykorzystywane do przeprowadzania transakcji finansowych, czy to do przelewów bankowych czy do zakupów w sieci. Tymczasem specjaliści z firmy Cryptography Research udowodnili, że mogą się stać one bardzo niebezpieczne dla swoich właścicieli, gdyż cyberprzestępcy są w stanie sklonować klucz kryptograficzny telefonu i poszywać się pod urządzenie.

Microsoft zaatakował północnokoreańskich hakerów

3 stycznia 2020, 13:59Grupa Thallium od miesięcy była na celowniku specjalistów z microsoftowych Digital Crimes Unit i Threat Intelligencje Center. W końcu 18 grudnia koncern z Redmond złożył do sądu wniosek przeciwko grupie. Tydzień później sąd wydał zgodę na przejęcie przez firmę ponad 50 domen wykorzystywanych przez hakerów.

TISSA zabezpiecza Androida

19 kwietnia 2011, 11:33Rosnąca popularność smartfonów wywołuje coraz większe obawy o prywatność użytkowników i ich bezpieczeństwo. Grupa uczonych z North Carolina State University opracowała narzędzie, która daje użytkownikom systemu Android większą kontrolę nad tym, co dzieje się z ich telefonem.

Ransomware sparaliżowało tłocznię gazu

21 lutego 2020, 12:40Cyberprzestępcy sparaliżowali jedną z tłoczni gazu w USA. W wyniku ataku typu ransomware gazociąg był przez dwa dni nieczynny, tyle bowiem czasu zajęło odzyskiwanie zaatakowanego systemu z kopii zapasowej.

Kolejny członek LulzSec aresztowany

29 sierpnia 2012, 12:06W Arizonie aresztowano 20-letniego Raynaldo Riverę, który jest podejrzany o to, że w czerwcu 2011 roku brał udział w ataku LulzSec na sieć Sony Pictures. Mężczyźnie postawiono zarzut konspiracji i nieautoryzowanego naruszenia systemu komputerowego

Miłośnicy gier w niebezpieczeńtwie. Liczne dziury w sterownikach Nvidii

4 marca 2020, 13:15W sterownikach graficznych Nvidii znaleziono liczne dziury, które umożliwiają przeprowadzenie DoS (denial of service), wykonanie złośliwego kodu oraz inne rodzaje ataków. Nvidia wydala już odpowiednie poprawki, które należy jak najszybciej zainstalować.

Mikroewolucja: jeśli trend się utrzyma, większość urodzonych za 80 lat będzie mieć przetrwałą tętnicę pośrodkową

10 października 2020, 04:47Zwiększona częstość występowania przetrwałej tętnicy pośrodkowej (ang. persistent median artery, PMA) to, wg naukowców, dowód na zmiany mikroewolucyjne zachodzące w ludzkim organizmie. Artykuł na ten temat ukazał się w Journal of Anatomy.

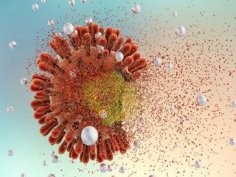

HIV ukrywa swoje DNA w monocytach

29 marca 2023, 08:37Dzięki postępom medycyny zarażenie HIV nie oznacza wyroku śmierci. Jednak osoby zarażone HIV muszą przyjmować leki przez całe życie. Wirus bowiem ciągle znajduje się w ich organizmach i bez leków zaczyna gwałtownie się namnażać, powodując AIDS. Naukowcy z John Hopkins Medicine poinformowali właśnie, że ukrytym rezerwuarem HIV w ludzkim organizmie, przez który nie można pozbyć się infekcji, mogą być monocyty.

Bobry pomagają w walce ze zmianami klimatu. Całkowicie za darmo

19 marca 2026, 11:07Po wiekach bezwzględnego tępienia bóbr wraca do rzek Europy. Reintrodukcje przeprowadzone w wielu krajach sprawiły, że gatunek ten ponownie zasiedla doliny rzeczne od Szkocji po Szwajcarię. To jednak nie tylko sukces ochrony przyrody — jak wynika z nowych badań, powrót bobrów może mieć wymierny wpływ na obieg węgla w ekosystemach i pomagać nam w zapobieganiu zmianom klimatu. Całkowicie za darmo.

Aksonowe chodzenie rakiem

22 lutego 2011, 09:52Dotąd sądzono, że dendryty przewodzą sygnał do ciała komórki (stanowią wejście), a aksony wyprowadzają sygnał na zewnątrz (są wyjściem). Okazuje się, że to nie do końca prawda, bo aksony mogą też działać w przeciwną stronę i przewodzić sygnał do ciała neuronu.